Репост из: RedTeam brazzers

Всем привет! В продолжение темы про NetNTLM-хешики, кражу сессий и эксплойты :))

Тут на днях вышел FakePotato, который пофиксил один супер интересный вектор повышения привилегий - через установку обоев.

Ранее у ncc group выходила крутая статья про то, как изменение обоев может привести к утечке NetNTLM-хеша. Там было достаточно много требований, ограничивающих атаку: Webdav Redirector, DNS-запись....

Однако decoder.cloud достаточно прозрачно намекнул, что нашел функционал, позволяющий изменить обои привилегированного пользователя с использованием специального COM-объекта.

"I played with the Desktop Wallpaper and was able to change the desktop background image of Adminstrator"

Поэтому приходится вскрывать карты :)

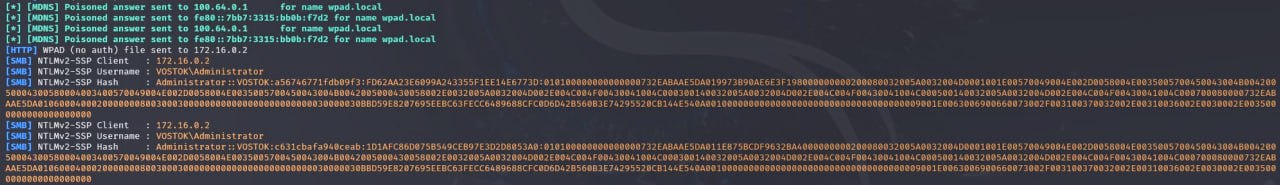

Я выложил инструмент LeakedWallpaper , который позволяет получить NetNTLM-хеши ЛЮБОГО пользователя, чья сессия присутствует на хосте. Требования по правам: любые.

Способ до установки июньского фикса KB5040434 будет работать безотказно.

Демо можно найти тут

Тут на днях вышел FakePotato, который пофиксил один супер интересный вектор повышения привилегий - через установку обоев.

Ранее у ncc group выходила крутая статья про то, как изменение обоев может привести к утечке NetNTLM-хеша. Там было достаточно много требований, ограничивающих атаку: Webdav Redirector, DNS-запись....

Однако decoder.cloud достаточно прозрачно намекнул, что нашел функционал, позволяющий изменить обои привилегированного пользователя с использованием специального COM-объекта.

"I played with the Desktop Wallpaper and was able to change the desktop background image of Adminstrator"

Поэтому приходится вскрывать карты :)

Я выложил инструмент LeakedWallpaper , который позволяет получить NetNTLM-хеши ЛЮБОГО пользователя, чья сессия присутствует на хосте. Требования по правам: любые.

Способ до установки июньского фикса KB5040434 будет работать безотказно.

Демо можно найти тут